Implementando Azure AD Password Protection Proxy

Caro leitor, antes de tudo seja bem-vindo ao Blog Jefferson Castilho

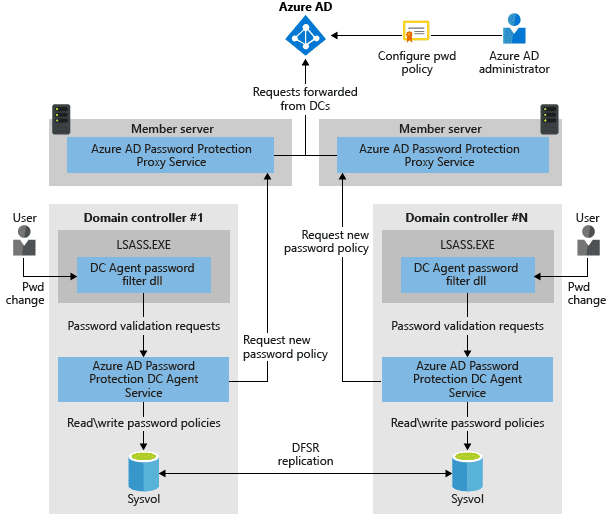

Neste artigo vou mostrar como podemos realizar a ativação da configuração do Azure AD Password Protection Proxy com o cenário proposto em arquitetura pela Microsoft.

Caso desejar realizar a ativação do serviço no Azure AD pode seguir esse artigo.

Link: Implementando Azure AD Password Protection

Na arquitetura é proposto o cenário.

- 2 – Servidores de Azure AD Protection Proxy Service que tenha comunicação com o Azure AD com o agente do Azure AD Proxy.

- O Agente instalado em “2 Domain Controller”.

No servidor de Proxy podemos instalar o agente que podemos fazer o Download.

Azure AD Password Protection Prox

Link de Download

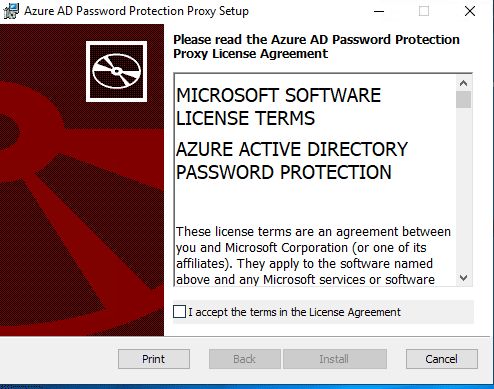

Execute no servidor proxy o “AzureADPasswordProtectionProxySetup”.msi aceite os termos e “Install.”

Podemos “Finish”.

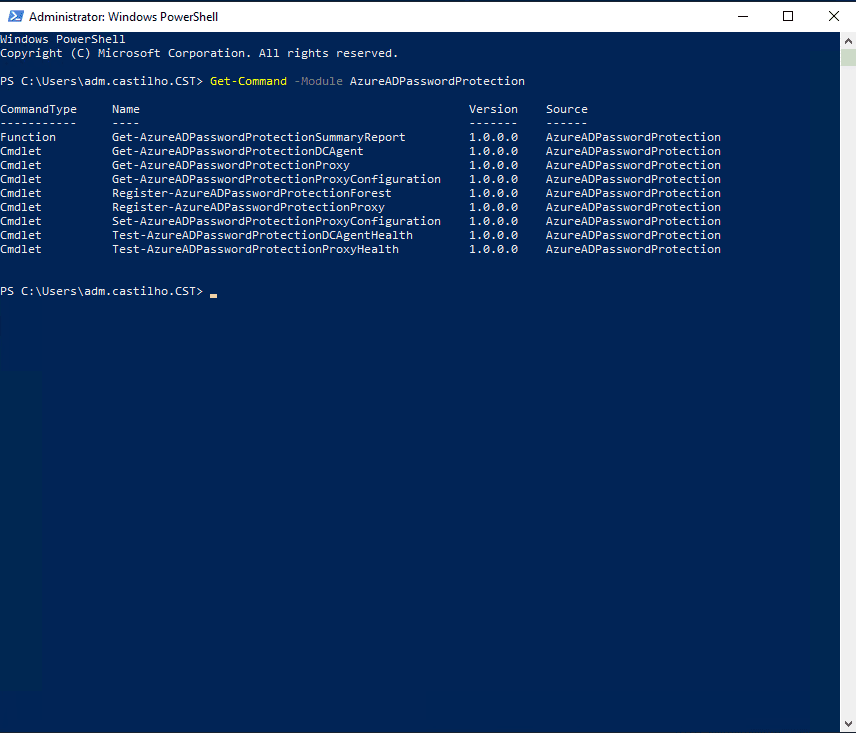

No Powershell temos que executar “Get-Command -Module AzureADPasswordProtection”

Teremos os eventos de “instalação com sucesso”.

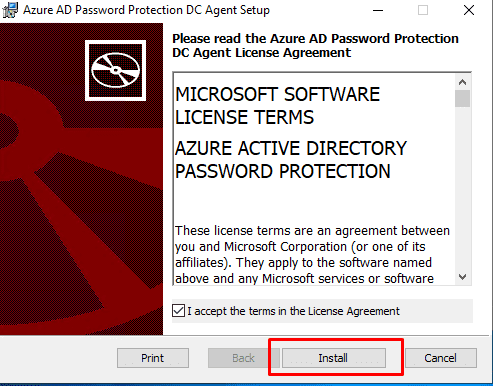

No Domain Controller instale “AzureADPasswordProtectionDCAgentSetup” com a opção “Install”.

Selecione a opção “Finish”.

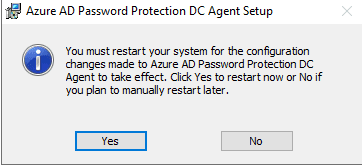

No Domain Controller temos que efetuar um restart para fazer a efetivação do serviço.

Após o restart teremos os recursos e os logs ativados.

A conectividade de rede deve existir entre pelo menos um controlador de domínio em cada domínio e pelo menos um servidor que hospeda o serviço proxy para a Proteção de Senha Azure AD. Essa conectividade deve permitir que o controlador de domínio acesse o mapeado final RPC da porta 135 e a porta do servidor RPC no serviço proxy.

Por padrão, a porta do servidor RPC é uma porta RPC dinâmica da faixa (49152 – 65535), mas pode ser configurada para usar uma porta estática.

Todas as máquinas onde o serviço Azure AD Password Protection Proxy será instalado devem ter acesso à rede para os seguintes pontos finais:

URL´s de liberação.

https://login.microsoftonline.com https://enterpriseregistration.windows.net

Fonte Docs – Link do Acesso

Além da porta 135 no Powershell podemos setar uma porta “Dinâmica” como estática.

“OBSERVAÇÃO”

Essa autenticação pode ser uma conta de “Serviço” ou a própria conta do “Azure AD Connect”

“Set-AzureADPasswordProtectionProxyConfiguration –StaticPort <portnumber>”

Registro do Servidor de Proxy com MFA.

Register-AzureADPasswordProtectionProxy -AccountUpn ‘yourglobaladmin@yourtenant.onmicrosoft.com’ -AuthenticateUsingDeviceCode

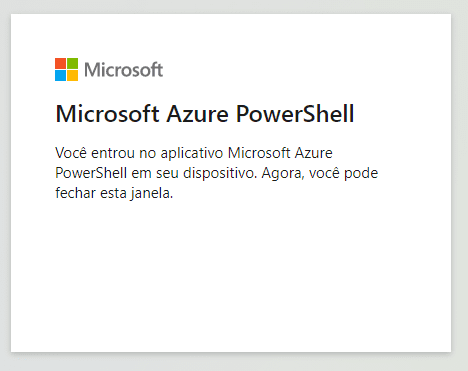

Você será direcionado para autenticação com a conta.

Insira o e-mail e conta da autenticação e “Next”.

Faça autenticação no Azure com a conta, insira o código.

Pronto você já está autenticado.

SEM AUTENTICAÇÃO DO MFA NO SERVIDOR PROXY

Para autenticar usuário no servidor proxy sem MFA e efetuar os mesmos passos acima com autenticação no “Browser”.

Register-AzureADPasswordProtectionProxy -AccountUpn ‘admin@<yourtenant>.onmicrosoft.com’

Registro do Azure AD na Floresta do Active Directory sem o MFA do Azure AD Password Protection Prox

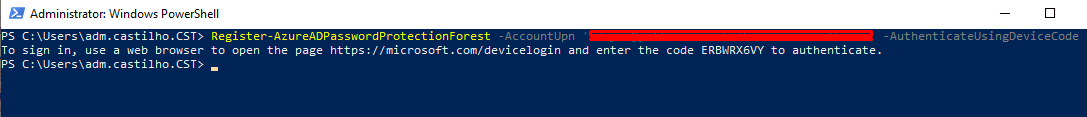

No Domain Controller podemos abrir podemos abrir o Powershell e seguir os mesmos passos acima com os comandos abaixo.

“Registro do Active Directory SEM MFA”.

Register-AzureADPasswordProtectionForest -AccountUpn ‘admin@<yourtenant>.onmicrosoft.com’

“Registro do Active Directory COM MFA”.

Register-AzureADPasswordProtectionForest -AccountUpn ‘admin@<yourtenant>.onmicrosoft.com’ -AuthenticateUsingDeviceCode

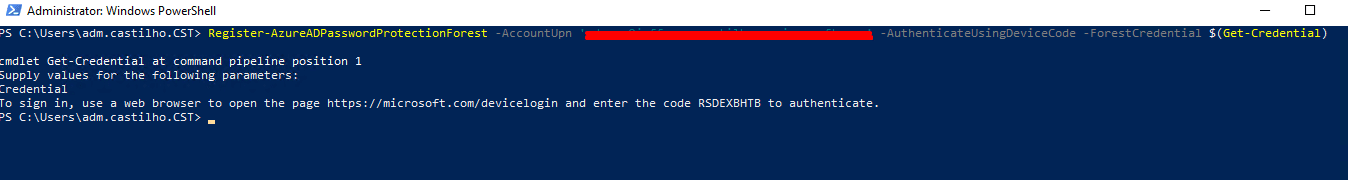

Agora iremos registrar com a conta de Domain Admin do lado do Active Directory.

Register-AzureADPasswordProtectionForest -AccountUpn ‘admin@<yourtenant>.onmicrosoft.com’ -ForestCredential $(Get-Credential)

Com MFA teremos a primeira caixa da autenticação que será do usuário de “Domain Admin” após o ambiente será utilizado o mesmo procedimento executado no processo acima.

Register-AzureADPasswordProtectionForest -AccountUpn ‘admin@<yourtenant>.onmicrosoft.com’ -AuthenticateUsingDeviceCode -ForestCredential $(Get-Credential)

No Servidor de Proxy deverá receber essa mensagem que o servidor fez comunicação com o Azure.

Que temos a comunicação finalizada com sucesso.

🚀 Vamos nos conectar?

Não perca nenhuma oportunidade! Cadastre-se nas minhas redes e no canal do YouTube para receber conteúdos de TI, Cloud, Azure, Kubernetes e DevOps em primeira mão.

Dica: No Facebook, todos os artigos do blog são publicados automaticamente. Vale a pena curtir!

💬 Dúvidas ou Problemas?

Com o intuito de ajudar a comunidade, caso você tenha dúvidas ou encontre problemas na execução dos comandos deste artigo, deixe um comentário abaixo. Responderei o mais breve possível!

Muito obrigado pela visita e até o próximo post!

Jefferson Castilho

Especialista em Cloud & DevOps.

Este guia técnico é exclusivo do Blog do Castilho. Explore nossa para mais conteúdos sobre IA e Cloud.