Neste Artigo iremos aprender os passos necessários para implementação da Feature 802.1X Authenticated Wired Access.

A Feature 802.1X Authenticated Wired Access é voltada para implementação de segurança de redes para ambientes com e sem fio e( Trabalhando juntamente com equipamentos de Rede Wireless e Switches dos Maiores Fabricantes, por exemplo empresas como Cisco, 3COM, e outros mais).

Podendo ser usados nos padrões abaixo.

IEEE 802.1X – Padrão Baseado em portas de controle de acesso a rede que é usado para fornecer autenticação para redes sem fio.

IEEE 802.1X-Capable Wired Ethernet Switches – Para implementação do acesso com Redes com Fio, é necessário ter um Switch compatível com o 802.1X, e ter o modulo de RADIUS (Remote Authentication Dial-In User Service)

IEEE 802.3 Ethernet – Trabalha com as Camadas Layer-1 e 2, Geralmente implementado em ambientes de Rede (LAN) e em algumas aplicações de Rede (WAN).

Network Policy Server – Também conhecido como o (NPS), permite a configuração e gerenciamento de políticas de rede, ele utiliza três componentes, Servidor RADIUS, RADIUS PROXY, e o NPS (Network Access Protection) que é o servidor de Políticas.

Server Certificates – Utilizado para geração de Certificados Digitais para acessos externos. O mesmo pode ser utilizado pela própria ferramenta AD CS (Active Directory Certificate Services), mais aceita certificados digitais de outras empresas. (Por Exemplo VeriSign).

EAP – (Extensible Authentication Protocol) permitindo os métodos de autenticação adicionais que utilizam as credencias e troca de informações. Com autenticação EAP tanto o servidor e o cliente devem suportar o mesmo tipo de autenticação.

Para instalação e configuração da Feature 802.1X Authenticated Wired Access são necessário alguns pré Requisitos que serão mostrados em post Futuros só serão mencionados. Lembrando que é de extrema importância essa ordem abaixo.

AD DS (Active Directory Domain Services)

Network Policy Server,

AD CS (Active Directory Certificate Services)

Vamos lá.

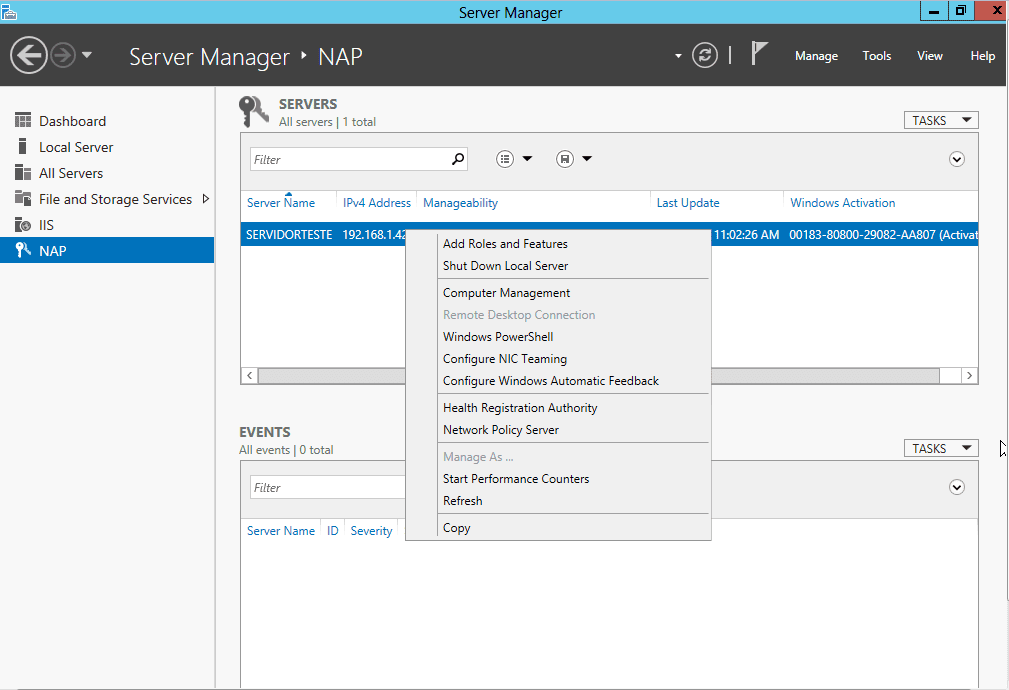

Com o Network Policy Server instalado, para acessa-lo vá em “Server Manager”, NAP, no Servidor clique e selecione a opção “Network Policy Server”.

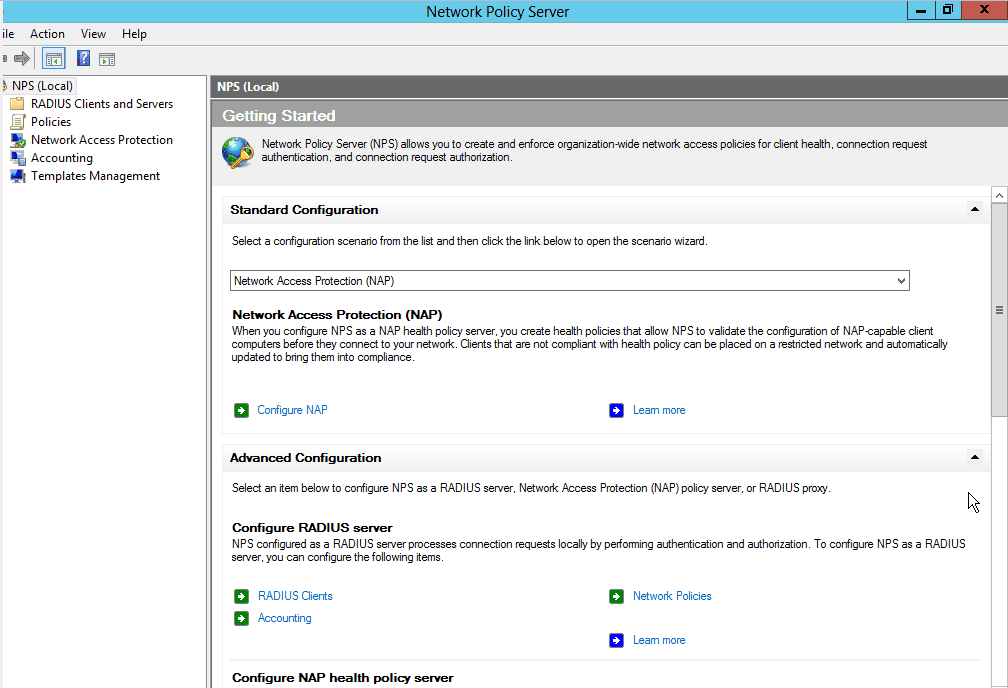

Na aba “Network Policy Server” Clique em “Configure NAP”

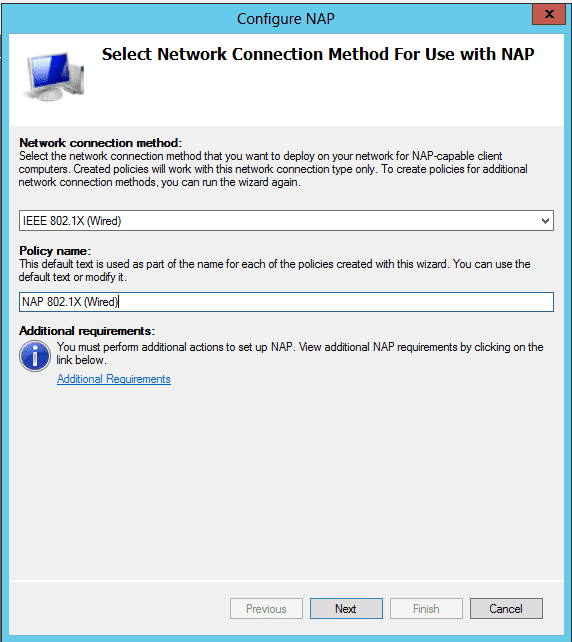

Nas configurações do NAP, Você terá algumas informações que já estão descritas no inicio do Post. Iremos selecionar a opção IEEE 802.1X (WIRED).

Por defalt é bom deixar o nome da “Policy Name” com o Padrão já utilizado. No exemplo “NAP 802.1X (Wired) e clique em “NEXT”.

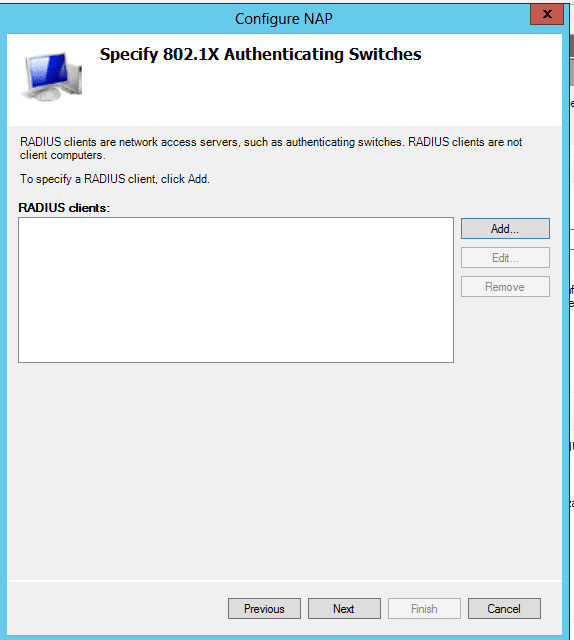

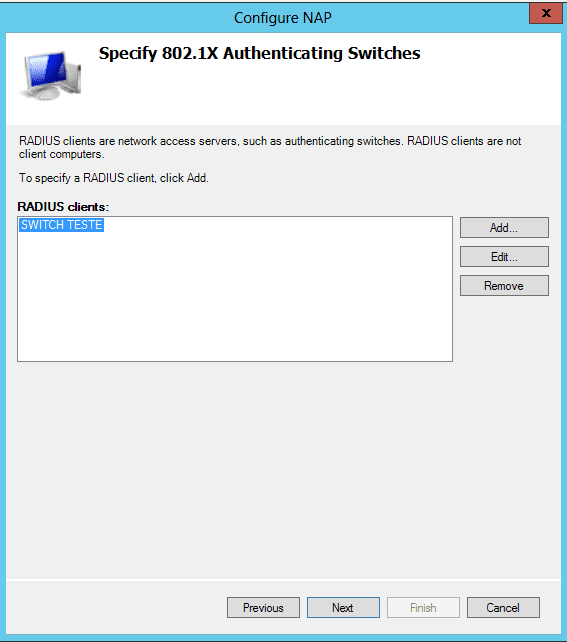

Na próxima configure o Switch que irá receber o tipo de autenticação, Clique em “ADD”

Realize as configurações de Nome do Switch / IP / e Clique em “Verify”, feito isso clique em “OK”

Feito isso ele será adicionado à lista dos “RADIUS Clients” e Clique em “next”

OBS: Pode ser adicionados quantos Switches você quiser. Porem os mesmos preciso ter compatibilidade com o Protocolo.

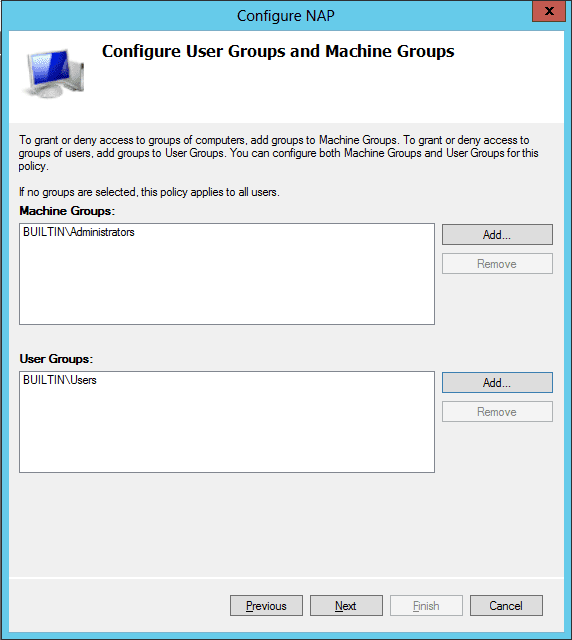

Efetuei a configuração dos Grupos e usuários que irão receber a Policy. E clique em “Next”.

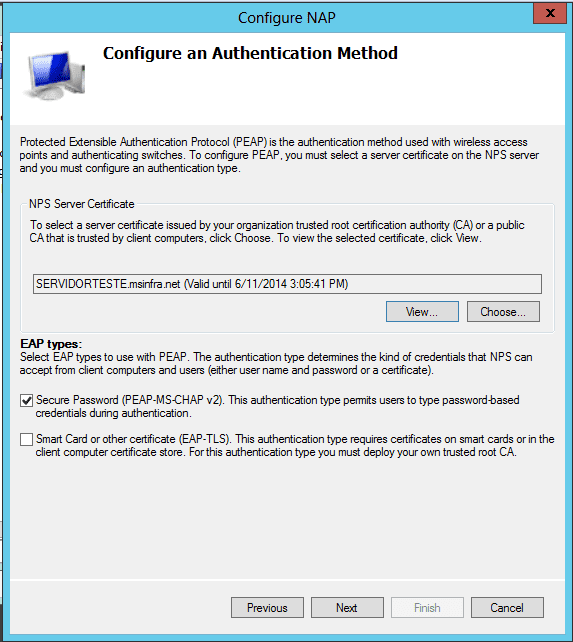

Após isso será validado o servidor de Certificado Digital e clique em “Next”

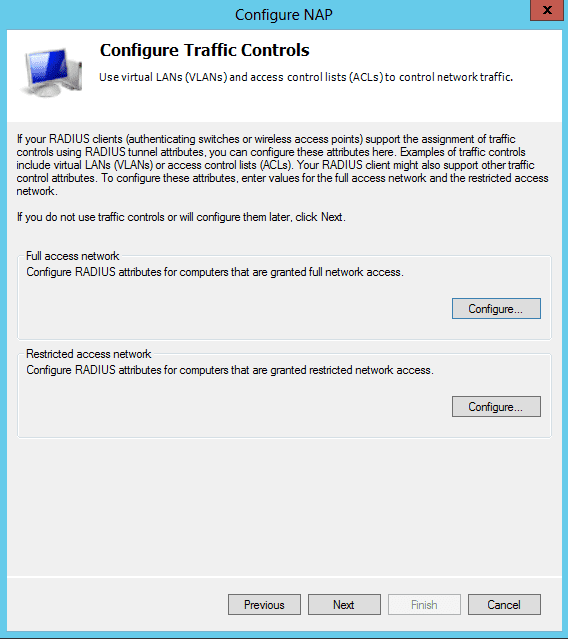

Os itens abaixo terá que ser configurado conforme sua rede. Selecionando toda parte do Trafego a existir nas Regras. Feito Clicar em “Next”.

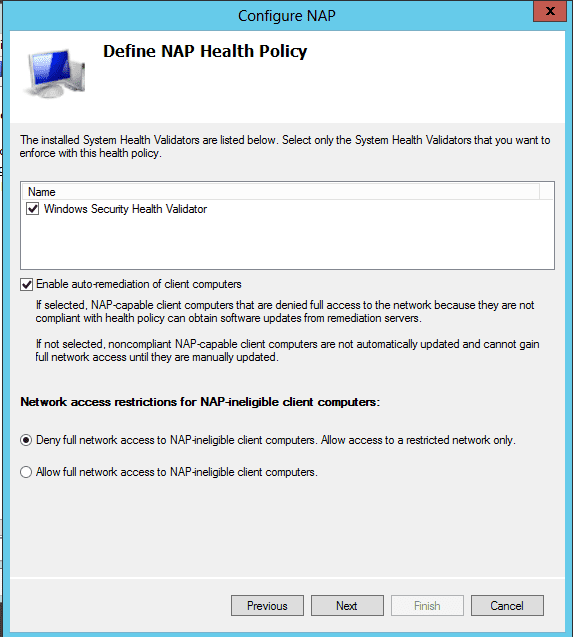

Mantenha as opções selecionadas. Por Default ele vem como “Deny”,

Mantenha a opção como “Deny” e Clique em “Next”

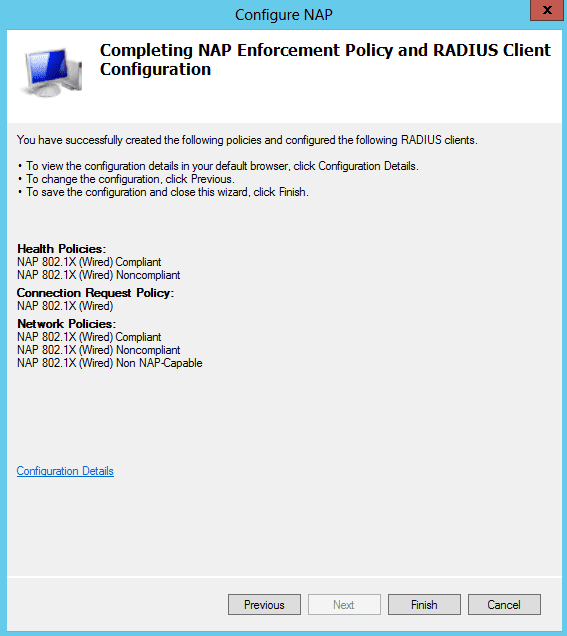

Pronto está configurado com as opções necessária para seu Funcionamento. Clique em Finish

Ele voltará para a tela inicial configuração.

Em caso de dúvidas ou problemas na execução pode deixar seu comentário que em breve responderemos.

Obrigado e até o próximo artigo.

Jefferson Castilho

Certificações: MPN | MCP | MCTS | MCTIP | MS | MCSA | MCT | MVP (Cloud and Datacenter Management)

Blog: https://jeffersoncastilho.com.br

Facebook: https://www.facebook.com/blogjeffersoncastilho

Youtube: https://www.youtube.com/channel/UCGqCiZ6QDLEYJabVmgXFw6A/videos

Boa tarde Jefferson,

Veja se consegue me ajudar. Já fiz inúmeras configurações e nada. Tenho dois switchs HP gerenciáveis, ambos suportam 802.1x e Radius. Modelo 1 HP JD990A, Modelo 2 HP JG924A.

O cenários é: Tenho uma rede com notebooks, thinclient, impressoras e wireless unifi.

Preciso configurar nos switchs o servidor radius e habilitar o 802.1x. (procedimento muito simples e já deixei configurado).

No servidor Radius preciso habilidade o método de autenticação por computadores no domínio. Ou seja o switch vai enviar a solicitação par ao radius e irá checar se o notebook está no grupo ” Computadores do dominio”, se estiver libera o acesso ao notebook.

Para os demais dispositivos pretendo utilizar um certificado que será instalados em todos os dispositivos.

Porém estou preso na primeira etapa. Tenho um notebook no domínio e um servidor radius configurado, porém não recebe ip de jeito nenhum.

Criei o cliente com o nome e ip do switch. Na guia “solicitação de conexão”, a codição é nome amigavel do switch e porta Nas ethernet. Em politicas de rede deixei porta NAS ethernet e Grupo “computadores do domínio”. Metodo EAP – PEAP Microsoft ,PPP, frame dentre outas recomendações.

Preciso de uma ajuda, está faltando algo, existe algum log que registre a tentativa e a informe o tipo de falha.

Amigo por experiência propria, o DHCP é enviado para o cliente somente a primeira vez, se o cliente não atender corretamente aos requisitos, ou seja se ela não tiver o certificado ou esse não for configurado corretamente, o DHCP tira o IP e o equipamento nem envia mais solicitações, ele fica com IP APIPA (169) e para de enviar até seu MAC correto para autenticar novamente (passei umas boas semanas quebrando a cabeça até descobrir). Revise suas configurações de NPS, método de autenticação e se o certificado está sendo enviado e usado corretamente pelo cliente. Quanto aos logs, o event viewer registra todas as tentativas válidas, como disse, após a primeira tentativa se o cliente falhar, vai receber IP 169 e o radius não receberá mais tentativas no event viewer. Espero ter ajudado.